La seguridad en esta época es fundamental para su organización. Este artículo analiza algunas estrategias simples para mantener su servidor seguro de intrusos.

Mantenga todo su software actualizado

Las actualizaciones constantes todos los días pueden ser desalentadoras e incluso molestas para la mayoría de los usuarios, pero hay una buena razón para ellas y la mayoría de las veces incluyen actualizaciones de seguridad para mantener sus sistemas seguros.

La actualización es una forma tan simple y efectiva de mantener todos sus sistemas seguros, y con demasiada frecuencia se pasa por alto. Es importante actualizar el software en su servidor, así como en todos sus dispositivos, especialmente aquellos dispositivos que se utilizan para iniciar sesión en los sistemas de su empresa.

Configurar actualizaciones automáticas del sistema

¿Sabía que puede configurar actualizaciones automáticas para su servidor? Aquí hay algunos artículos excelentes que hemos probado y probado para cada sistema operativo:

- CentOS 7: Linuxaria – Habilitación de actualizaciones automáticas en Centos 7 y RHEL 7

- CentOS 8: Tecmint – Cómo configurar actualizaciones automáticas para CentOS 8

- Debian – Tecmint – Cómo instalar actualizaciones de seguridad automáticamente en Debian y Ubuntu

¿No desea ejecutar actualizaciones automáticas? Actualizar su sistema es realmente fácil. Le recomiendo que instale Cockpit para Linux en su sistema, pero si prefiere actualizar manualmente su sistema, consulte estas guías:

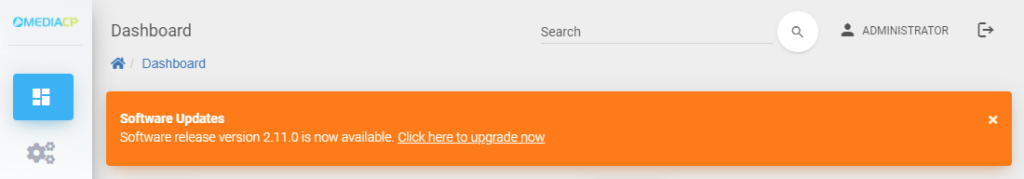

Actualizaciones de software de MediaCP

Las actualizaciones de software para MediaCP se anuncian en su panel de control para que siempre sepa cuándo hay una nueva actualización disponible. Actualizar el software MediaCP es realmente fácil e implica completar una sola línea, sin embargo, siempre debe asegurarse de tener una copia de seguridad antes de actualizar.

Le recomendamos que actualice MediaCP tan pronto como haya una actualización disponible, o al menos, una vez al mes.

Puede actualizar MediaCP ejecutando el siguiente comando como root en su servidor:

/root/init upgrade

¿Prefieres que nuestro equipo complete esto por ti? Solicite un servicio de actualización en su lugar.

Actualiza tu PC

Es tan importante mantener su PC actualizado como lo es mantener su sistema y mediacp actualizados. Muchas intrusiones llegan a los servidores a través de PC obsoletas y sin parches.

Asegure su conexión SSH

Aquí veremos algunos pasos simples para mantener a los usuarios no autorizados fuera de su sistema.

Cambiar el puerto SSH predeterminado

Cambiar su puerto SSH predeterminado es un nivel muy básico de protección y puede ayudar a evitar el acceso no autorizado, sin embargo, no asegura el servicio; Cubriremos esto en el siguiente paso.

Importante: Asegúrese de abrir el nuevo puerto en el firewall de sus servidores antes de aplicar los cambios.

Firewall de su puerto SSH

Muchos sistemas vienen con un firewall ya instalado, CentOS normalmente usa firewalld y Debian típicamente usa ufw. Si tiene cPanel instalado en su sistema, es posible que esté utilizando ConfigServer Security & Firewall (csf).

Deberá determinar qué firewall se está ejecutando en su sistema y asegurarse de bloquear todas las conexiones al puerto 22, excepto su propia dirección IP. Si no hay un firewall instalado, entonces realmente debería considerar instalar uno.

El puerto SSH predeterminado está en 22, sin embargo, si ha cambiado el puerto de 22, debe reemplazar el puerto 22 con el nuevo puerto en su comando de firewall.

Nota importante: Antes de instalar cualquier firewall, consulte los requisitos de nuestro sistema para asegurarse de no bloquear accidentalmente los servicios de MediaCP que requieren acceso a Internet.

Deshabilitar el inicio de sesión con contraseña en SSH

La autenticación con claves SSH aumenta drásticamente la seguridad de su sistema, especialmente cuando la autenticación de contraseña está desactivada.

Paso 1 – Generar e instalar la clave SSH

- Usuarios de Windows con Putty: Usar claves SSH con PuTTY en Windows | IONOS DevOps Central

- Usuarios de Mac / Linux con Terminal: Cómo deshabilitar el inicio de sesión con contraseña ssh en Linux para aumentar la seguridad – nixCraft (cyberciti.biz)

Paso 2 – Deshabilitar el inicio de sesión con contraseña en SSH

Después de habilitar la autenticación de clave SSH, se recomienda deshabilitar la autenticación con contraseña. Asegúrese de haber probado primero el inicio de sesión con clave SSH. Si su clave SSH no funciona y deshabilita el inicio de sesión con contraseña, perderá el acceso SSH.

- Editar /etc/ssh/sshd_config

nano /etc/ssh/sshd_config

- Encuentra esta línea:

#PasswordAuthentication yes

-

Si la línea está comentada con #, elimine el símbolo #.

- Sustitúyase sí por no. La línea debería verse así cuando termine:

PasswordAuthentication no

- Reiniciar OpenSSH

systemctl restart sshd.service

Configurar copias de seguridad periódicas

Las copias de seguridad regulares no necesariamente aseguran su servidor, sin embargo, son cruciales para restaurar su sistema si algo sale mal. Las fallas del disco duro son comunes y sin una copia de seguridad no hay forma de recuperar sus datos.

¡Utilice instantáneas VPS!

Si está utilizando un VPS, entonces debería usar instantáneas. Si su proveedor no incluye una función de instantánea, ¡debería encontrar otro proveedor!

¿Qué son las instantáneas?

Las instantáneas le permiten capturar y preservar todo el estado de un VPS, incluidos sus datos. En el caso de que algo salga mal, como una actualización fallida o datos dañados, generalmente puede restaurar a la última instantánea en cuestión de minutos.

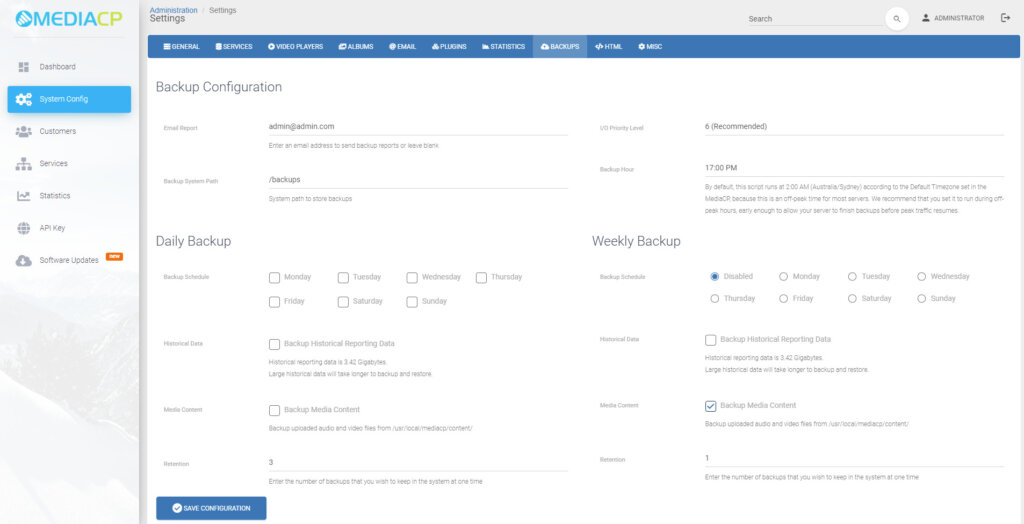

Haga una copia de seguridad del MediaCP y almacénelo fuera del sitio

Nuestro software incluye una utilidad de copia de seguridad simple y automatizada. Debe asegurarse de tener copias de seguridad periódicas configuradas dentro de MediaCP desde Configuración del sistema -> Copias de seguridad.

Además, también debe asegurarse de un plan para guardar sus copias de seguridad fuera del sitio. Una estrategia que recomendaría es montar una unidad en la nube externa y almacenar sus copias de seguridad aquí. Echa un vistazo al siguiente artículo para obtener más información: