A segurança nos dias de hoje é fundamental para a sua organização. Este artigo analisa algumas estratégias simples para manter seu servidor protegido contra intrusos.

Mantenha todo o seu software atualizado

Atualizações constantes todos os dias podem ser assustadoras e até irritantes para a maioria dos usuários, mas há uma boa razão para elas e, na maioria das vezes, incluem atualizações de segurança para manter seus sistemas seguros.

A atualização é uma maneira tão simples e eficaz de manter todos os seus sistemas seguros, e muitas vezes é negligenciada. É importante atualizar o software em seu servidor, bem como em todos os seus dispositivos, especialmente aqueles dispositivos que são usados para fazer login em seus sistemas de negócios.

Configurar atualizações automáticas do sistema

Você sabia que pode configurar atualizações automáticas para o seu servidor? Aqui estão alguns ótimos artigos que tentamos e testamos para cada sistema operacional:

- CentOS 7: Linuxaria – Ativando atualizações automáticas no Centos 7 e RHEL 7

- CentOS 8: Tecmint – Como configurar atualizações automáticas para o CentOS 8

- Debian – Tecmint – Como Instalar Atualizações de Segurança Automaticamente no Debian e Ubuntu

Não deseja executar atualizações automáticas? Atualizar seu sistema é muito fácil. Eu recomendo que você instale o Cockpit para Linux em seu sistema, mas se você preferir atualizar manualmente seu sistema, confira estes guias:

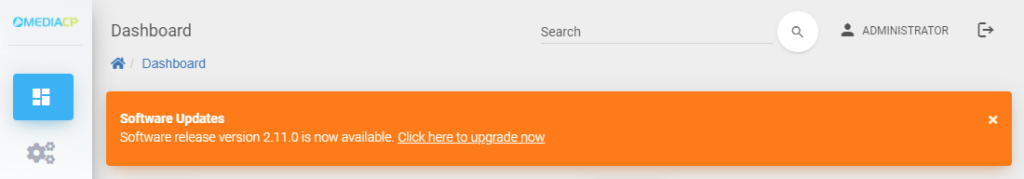

Atualizações de software mediacp

As atualizações de software para o MediaCP são anunciadas no seu painel para que saiba sempre quando uma nova atualização está disponível. Atualizar o software MediaCP é realmente fácil e envolve uma única linha para concluir, no entanto, você deve sempre se certificar de que tem um backup antes de atualizar.

Recomendamos que você atualize o MediaCP assim que uma atualização estiver disponível ou, no mínimo, uma vez por mês.

Você pode atualizar o MediaCP executando o seguinte comando como root no seu servidor:

/root/init upgrade

Prefere a nossa equipe para completar isso para você? Em vez disso , solicite um serviço de atualização .

Atualize seu PC

É tão importante manter seu PC atualizado quanto manter seu sistema e mediacp atualizados. Muitas invasões fazem o caminho para os servidores através de PCs desatualizados e não corrigidos.

Proteja sua conexão SSH

Aqui vamos ver alguns passos simples para manter os usuários não autorizados fora do seu sistema.

Alterar a porta SSH padrão

Alterar sua porta SSH padrão é um nível muito básico de proteção e pode ajudar a evitar acessos não autorizados, no entanto, não protege o serviço; abordaremos isso na próxima etapa.

Importante: Certifique-se de abrir a nova porta no firewall dos servidores antes de aplicar as alterações!

Firewall sua porta SSH

Muitos sistemas vêm com um firewall já instalado, o CentOS normalmente usa firewalld e o Debian normalmente usa ufw. Se você tiver o cPanel instalado em seu sistema, poderá estar usando o ConfigServer Security & Firewall (csf).

Você precisará determinar qual firewall está sendo executado em seu sistema e certifique-se de bloquear todas as conexões com a porta 22, exceto seu próprio endereço IP. Se não houver firewall instalado, então você deve realmente considerar a instalação de um.

A porta SSH padrão está em 22, no entanto, se você alterou a porta de 22, então você deve substituir a porta 22 com a nova porta no comando de firewall.

Observação importante: Antes de instalar qualquer firewall, verifique os nossos requisitos de sistema para se certificar de que não bloqueia acidentalmente os serviços MediaCP que requerem acesso à Internet.

Desativar login de senha para SSH

A autenticação com chaves SSH aumenta drasticamente a segurança do seu sistema, especialmente quando a autenticação de senha é desativada.

Etapa 1 – Gerar e instalar a chave SSH

- Usuários do Windows com Putty: Use SSH Keys com PuTTY no Windows | IONOS DevOps Central

- Usuários Mac / Linux com Terminal: Como desativar o login de senha ssh no Linux para aumentar a segurança – nixCraft (cyberciti.biz)

Passo 2 – Desativar login de senha para SSH

Depois de habilitar a autenticação de chave SSH, é uma prática recomendada desabilitar a autenticação de senha. Certifique-se de ter testado o login da chave SSH primeiro. Se a sua chave SSH não funcionar e você desativar o login por senha, perderá o acesso SSH.

- Editar /etc/ssh/sshd_config

nano /etc/ssh/sshd_config

- Encontre esta linha:

#PasswordAuthentication yes

-

Se a linha for comentada com #, remova o símbolo #.

- Substitua sim por não. A linha deve ter esta aparência quando terminar:

PasswordAuthentication no

- Reinicie o OpenSSH

systemctl restart sshd.service

Configurar backups regulares

Backups regulares não necessariamente protegem seu servidor, no entanto, eles são cruciais para restaurar seu sistema se algo der errado. Falhas no disco rígido são comuns e sem um backup não há como recuperar seus dados.

Use VPS Snapshots!

Se você estiver usando um VPS, então você deve estar usando instantâneos. Se o seu provedor não incluir um recurso de instantâneo, você deve encontrar outro provedor!

O que são instantâneos?

Os instantâneos permitem capturar e preservar todo o estado de um VPS, incluindo seus dados. No caso em que algo dá errado, como uma atualização com falha ou dados corrompidos, você geralmente pode restaurar para o último instantâneo em poucos minutos.

Faça backup do MediaCP e armazene-o externamente

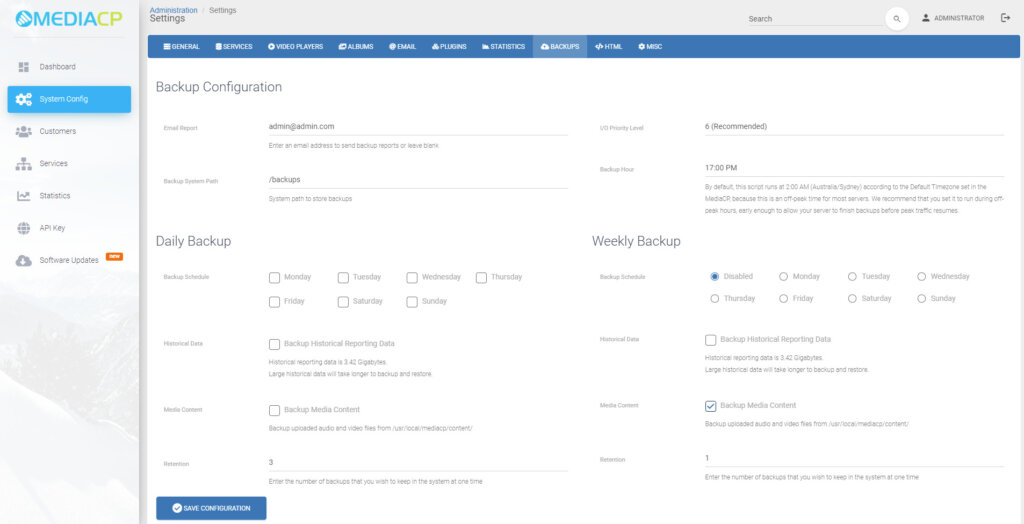

Nosso software inclui um utilitário de backup simples e automatizado. Certifique-se de que tem cópias de segurança regulares configuradas no MediaCP a partir de Configuração do Sistema -> Cópias de Segurança.

Além disso, você também deve garantir um plano para salvar seus backups fora do local. Uma estratégia que eu recomendaria é montar uma unidade de nuvem externa e armazenar seus backups aqui. Dê uma olhada no seguinte artigo para obter mais informações: